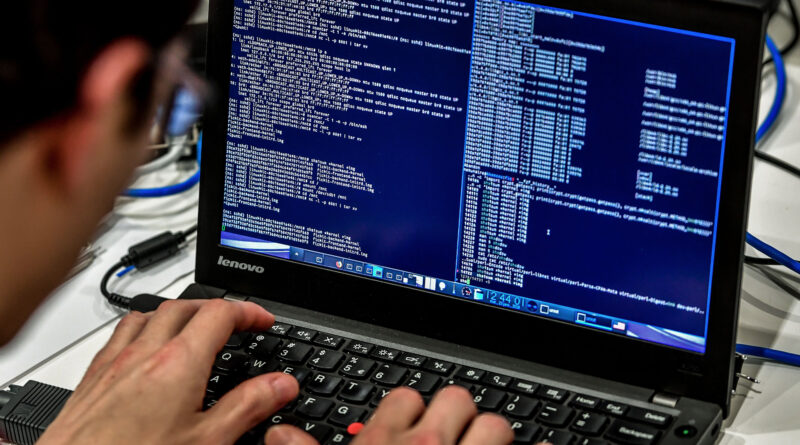

قراءة في كتاب “المنطقة المعتمة.. التاريخ السري للحرب السيبرانية”

إبراهيم أحمد

تمثّل الحروب السيبرانية إحدى العناصر المؤثرة في السياسة والاقتصاد على الصعيد الدولي، نتيجة انتقال جزء كبير من الصراعات بين القوى العظمى في العالم إلى شبكة الإنترنت والوسط الرقمي. ورغم عدم إمكانية معرفة مصدر الهجمات على الشبكة العنكبوتية، بصورة قاطعة، وما إذا كانت تدعمها حكومات، إلا أنها باتت تثير جدلاً متبادلاً بين الدول.

وكما هو معروف، ترمي الدول من وراء شنّها الحروب للحصول على مكاسب سياسية وجغرافية واقتصادية، وأخرى استعمارية وإمبراطورية، كما كان يحصل في الماضي، وكان هذا كلّه يستدعي أعداداً ضخمة من الآليات والطائرات والجنود، تنذرُ بالدمار والموت، إلى أن يحسم طرفٌ ما الحرب. والتطوّر- الذي يعدّ سمة عصرنا الحالي، خصوصاً منذ استخدام الإنترنت- ربما يكون أعفى البشر في العديد من الحالات من وجود حروب بالشكل التقليدي المعروف، لكنه ومن ناحية أخرى، يقدّم تجربة جديدة على التاريخ والإنسان معاً، ربما تجعل من كل فرد جزءاً من حرب أكثر نعومة وخطراً على المستقبل، وفي الوقت نفسه أكثر صلابة وشمولية من حيث التدمير، إنها الحروب السيبرانية، الحاضرة يومياً، والغامضة في الوقت نفسه.

يرى بعض المراقبين أنّ الحروب الإلكترونية أو الحرب السيبرانية، هي حربٌ بكل ما للكلمة من معنى، ويرى البعض الآخر أنّ مضمون الحرب الإلكترونية يتعلق بالتطبيقات العسكرية للفضاء السيبراني، حيث تعني -في أحد تعريفاتها- قيام دولة أو فاعل من غير الدول بشنّ هجوم إلكتروني في إطار متبادل، أو من قبل طرف واحد. وعلى الرغم من انتشار اسم “الحرب الإلكترونية” إعلامياً، فإنّه يعتبر مصطلحاً قديماً كان بالأساس مقتصراً على رصد حالات التشويش على أنظمة الاتصال، والرادار، وأجهزة الإنذار، بينما يكشف الواقع الراهن في الفضاء الإلكتروني عن دخول شبكات الاتصال والمعلومات إلى بنية الاستخدامات الحربية ومجالاتها.

الحرب السيبرانية.. ما هو السايبر؟

كلمة “سايبر” تعني “تخيلي” أو “افتراضي”، والسايبر هي كلمة يجري استخدامها لوصف الفضاء الذي يضمّ الشبكات العنكبوتية المحوسبة، ومنظومات الاتصال والمعلومات وأنظمة التحكّم عن بعد. وتختلف استخدامات السايبر وأشكاله من دولة إلى أخرى تبعاً لأولويات هذه الدول، فمنها الأمني والسياسي والاستخباراتي والمدني والمهني والمعلوماتي. وقد عرّف “قاموس أوكسفورد الإنكليزي” الحرب السيبرية بأنّها: “استخدام تقنيات الحاسوب لتخريب نشاطات دولة أو منظمة، وخاصة الهجمات المحضّرة على منظومات المعلومات الخاصة، وذلك لغايات إستراتيجية أو عسكرية”. أمّا موقع تكوبيديا Techopedia فقد عرّفها بأنّها: “كل هجوم افتراضي يجري بدوافع سياسية على أجهزة العدو الإلكترونية وشبكات الإنترنت وأنظمة المعلومات الخاصة به، لتعطيل منظوماته المالية وأنظمته الإدارية، وذلك من خلال سرقة قواعد معلوماته السريّة أو تعديلها لتقويض الشبكات العنكبوتية والمواقع ونظام الخدمات”.

عمليات الحرب السيبرانية

– التخريب:

قد تتعرّض حواسيب الأنظمة العسكرية والمالية لخطر التخريب بهدف تعطيل عملياتها الطبيعية وتجهيزاتها.

–التجسس:

تُستخدم طرقٌ غير شرعية لتعطيل عمل الشبكات العنكبوتية وحواسيبها، وأنظمتها بهدف سرقة معلومات سريّة من مؤسسات الخصم أو الأفراد ونقلها إلى الصديق السياسي، أو العسكري أو المالي.

يرى بعض المراقبين أنّ الحروب الإلكترونية أو الحرب السيبرانية، هي حرب بكل ما للكلمة من معنى، ويعرّفها الدكتور بول روزنفياغ، أستاذ القانون في جامعة جورج واشنطن، في بحث له عن قانونية هذه الحرب نُشر في العام 2012 بأنّها: “حربٌ ذكية أقوى من أي هجوم بري أو جوي، وأكثر ذكاءً وأقل تكلفة، فهي لا تحتاج إلى معدات حربية ولا جنود، لكنّها تحتاج إلى قدرات علمية عالية”. وهو يعتبر أنّ “حرب السايبر هي تطوّر طبيعي في مفهوم الحروب، نقلتها إلى جيل جديد يعتمد على التحكّم والسيطرة عن بعد”. وأشار إلى أنّ لحرب السايبر تأثيراً عالمياً مدمراً، إذ قد تؤدي إلى تدمير بنية تحتية لدولة ما، بما في ذلك سدودها المائية ومفاعلاتها النووية.

مخاوف العالم من الحروب السيبرانية

كلما كانت الدول متقدمة وتعتمد على الانترنت، والخدمات الإلكترونية في مؤسساتها العظمى، كلما ازدادت مخاوفها من الحروب السيبرانية. “ومع التصاعد المستمر وتطور أدوات البرمجيات والتكنولوجيا الحديثة، كانت خطورة انتشار الهجوم السيبراني أسرع وأقوى وأكثر تدميراً من التفجير الذري، حيث باستطاعته تدمير أنظمة الإلكترونيات، ومحطَّات ضخ المياه، والهواتف، ومحطات الإذاعة والتلفزة، وتوقيف الاتصالات، وانهيار الأنظمة المالية”، هذا ما ذكره تقرير أعدّته لجنة الدفاع والأمن القومي بالبرلمان البريطاني.

أهداف الحروب السيبرانية

تستهدف الحرب السيبرانية بنى تحتية أساسية للدول، لكنها ليست البنى المادية بالفعل، بل البنى التحتية للمعلوماتية، مثل قطاعات عسكرية وخدمية وحكومية واقتصادية ومصرفية، كما تستهدف تغيير البيئة الثقافية والفكرية للخصم وغيرها. كما أنّ هجمات الفضاء الإلكتروني غير محدّدة المجال، وغامضة الأهداف، كونها تتحرك عبر شبكات المعلومات والاتصالات العابرة للحدود الدولية، إضافة إلى اعتمادها على أسلحة إلكترونية جديدة تلائم طبيعة السياق التكنولوجي لعصر المعلومات، حيث يتمّ توجيهها ضد المنشآت الحيوية، أو دسّها عن طريق عملاء لأجهزة الاستخبارات. إذن، تبدو هذه الحروب فعالةً جداً، بل ومدمّرةً على مستوياتٍ عديدة، ربما تفوق مستويات الدول ذاتها، ذلك أنّ تزايد ارتباط العالم بالفضاء الإلكتروني، اتسع معه خطر تعرّض البنية التحتية الكونية للمعلومات لهجمات إلكترونية، وخصوصاً مع تراجع دور الدولة في ظل العولمة وانسحابها من بعض القطاعات الإستراتيجية لمصلحة القطاع الخاص. وفي الوقت عينه، تصاعدت أدوار الشركات متعدّدة الجنسيات، خاصة العاملة في مجال التكنولوجيا.

لقد فتح الإنترنت حقلاً جديداً للمخاوف، فشركات عالمية كبرى اقتصادية أو تعمل في مجالات التقنية أخذت تخاف من سرقة تقنياتها، وبناءً على هذا، تصبح (فيروسات) البرمجيات من أهم أدوات الحرب السيبرانية، ولعلّ أول عملية هجوم سيبراني شهيرة انتشرت سيرتها حول العالم كانت تعود إلى العام 2010، عندما تمّ اكتشاف برمجيّة خبيثة نُشرت على أجهزة كمبيوتر إيرانية، وذلك لإلحاق الضرر بأجهزة الطرد المركزي لتخصيب اليورانيوم في بعض المنشآت النووية الإيرانية، واعتقد خبراء في حينه أنها من صنع الولايات المتحدة الأمريكية، وفقاً لتقرير على موقع “ANN” في 19 شباط 2015. يقع هذا الهجوم تحت نوع الصراع السيبراني ذي الطبيعة السياسية، لكن الجانب غير المعلن عن هذا النوع من الحروب يشير إلى وجود تجارب سابقة في الحرب السيبرانية، ويبيّن قوتها وأخطارها بصورة أكبر، وهو ما يكشفه كتاب الصحفي الأمريكي فرد كابلان عن تاريخ هذه الحروب وتجاربها.

التسلل بصمت

قبل الهجمة على إيران، التي ظل الخبراء يرون أنها سياسية ومنظمة على مستوى الأمن القومي لأمريكا، يشير كابلان إلى أنّ أفكار الحرب السيبرانية بدأت في أمريكا منذ عام 1983، خلال عهد الرئيس رونالد ريغان، الذي رأى أنه من الممكن أن تتعرّض بلاده لخطر مثل هذه الهجمات، فأفرز فكرة مميزة وسابقة لأوانها، أنتجت “وحدة السياسة القومية بشأن الاتصالات وأمن نظم المعلومات” التي تطوّرت خلال التسعينيات، واستخدمها الجيش في عمليات الاستشعار عن بعد، وظهرت الحاجة إليها وإلى تقنياتها خلال “الحرب على العراق في 2003” بحسب كتاب كابلان الصادرة ترجمته العام الحالي عن “عالم المعرفة” وحمل الكتاب عنوان “المنطقة المعتمة، التاريخ السري للحرب السيبرانية”.

وتستهدف الحرب السيبرانية التجسّس أحياناً، من خلال مراقبة اتصالات مختلفة وتعقبها واستخدام صور طائرات من دون طيار، وغرس فيروسات داخل حواسيب شخصية أو مؤسسية أو مركزية تتتبع جهات ما عدوة مثلاً، ويشير كابلان إلى أنّ مشروعاً ضخماً مثل “تريبيلانس” وما تمخّض عنه من مشاريع أخرى، تطورت لتربط العالم كله بأساليب الدفاع والهجوم السيبرانية بفضل الإنترنت وحزم بياناته التي تشكّل عصبه الأساسي.

الحروب على الطريقة الترامبية

تصرفُ العديد من الدول، اليوم، المليارات على الأنشطة السيبرانية استعداداً لحروب المستقبل، حيث تبني إستراتيجيات حرب المعلومات، والتي يتمّ خوضها بهدف التشتيت، وإثارة الاضطرابات في عملية صناعة القرار لدى الخصوم، عبر اختراق أنظمتهم، واستخدام ونقل معلوماتهم حتى لا تذهب الحروب لمصلحة من يملك القوة فقط، وإنما القادر على شلّ القوة، والتشويش على المعلومة. بل وربما تغيير البيئة الثقافية والفكرية للخصوم والتأثير بها قدر الممكن، لكنها تشبه باقي الحروب عبر التاريخ في النهاية، فلا قيمة للإنسان إن كان ضحيتها، ولا قيمة لكل ما لذلك، فإنّ إشكالية الأمن المعلوماتي لم تعد في هذا الجانب حكراً على الشركات أو المؤسسات صاحبة العلاقة، بغية حفظ بنوك معطياتها من أي استهداف، بل أضحت أيضاً تشكّل رهاناً قوياً وتحدياً كبيراً بوجه الدول والحكومات.

وبالتالي، فالمواجهة بين مصالح الأمن والتنظيمات المتطرفة لم تعد مقتصرة على الفضاء الواقعي الملموس، بل انتقل جزء منها ليتّخذ من الشبكة ملجأً، ومجالاً للحروب الافتراضية القادمة، والتي نسمع دويّ صداها منذ فترة، ولم يعد الاهتمام بالأمن الإلكتروني يقتصر على البعد التقني فحسب، بل تجاوزه إلى أبعاد أخرى ذات طبيعة ثقافية، اجتماعية، اقتصادية، عسكرية، وغيرها، فالاستخدام “غير السلمي” للفضاء الإلكتروني يؤثّر في الرخاء الاقتصادي، والاستقرار الاجتماعي للدول جميعها التي أصبحت بنيتها التحتية تعتمد على الفضاء الإلكتروني. كذلك، فإنّ تراجع سيادة الدولة مع تصاعد دور الفاعلين من غير الدول في العلاقات الدولية (مثل الشركات التكنولوجية العابرة للحدود، وشبكات الجريمة، والقرصنة الإلكترونية، والجماعات الإرهابية وغيرها)، فرض تحديات عديدة في الحفاظ على الأمن السيبراني العالمي.

وهذا ما دفع إلى بروز اتجاهات متعدّدة لتحقيق هذا الأمن، وذلك عبر التنسيق بين أصحاب المصلحة من الحكومات، والمجتمع الأهلي، والشركات التكنولوجية، ووسائل الإعلام، وغيرها للحفاظ على خصوصية وحرية وتفكير وحق الفرد في حفظ بياناته دون اختراق.